...SUITE DE LA CYBER-ENQUÊTE...

Par Dominique BOURRA

Le reverse engineering de Stuxnet a réservé bien des surprises aux experts. Les analyses forensiques menées par les meilleurs spécialistes prouvent que ce petit logiciel pirate, transmis par clés usb, est bien un outil de sabotage sophistiqué , à usage unique. Il ne s’agit donc pas d’un gadget d’espionnage comme certains avaient pu l’imaginer au départ. Seuls des informaticiens hors pair et extrêmement déterminés ont pu concevoir cette arme numérique destinée à effectuer une mission de destruction furtive dans le monde physique.

Stuxnet est en effet programmé pour provoquer l’autodestruction d’une fonction critique particulière (déverrouillage de la vitesse de rotation des turbines, arrêt du processus de lubrification, blocage de systèmes de vannes, etc.) à un instant t. Et ne commet aucun dégât majeur en dehors de cela. La contamination sans conséquences de 45000 systèmes de contrôle dans le monde apparaît donc comme un dommage collatéral superficiel.

Stuxnet présente une combinaison de caractéristiques hors du commun. Il exploite plusieurs vulnérabilités jusque là inconnues, repose sur le détournement de certificats, implique une connaissance fine des systèmes de contrôles industriels à distance (SCADA). Par ailleurs, il vise en priorité une zone géographique limitée.

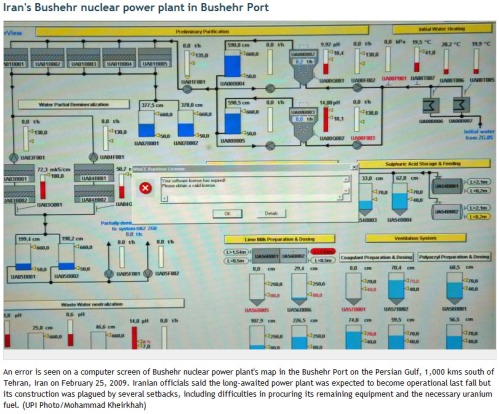

Les statistiques de Symantec mettent en effet en évidence une sur-contamination de l’Iran. Avec 60% des cas recensés, ce pays est l’épicentre du phénomène qui se ramifie ensuite de manière prédictible. Enfin les systèmes de contrôles visés se révèlent être ceux de Siemens et plus précisément un bloc de code vital de l’environnement winCC (système de supervision de processus automatisés) sur Windows. Ces caractéristiques concernent entre autres le SCADA du réacteur de la centrale controversée de Busher en Iran.

L’expert allemand Ralph Langner se livre à des extrapolations romanesques sur son blog et imagine un scénario basé sur les faits précédents. Il parle d’une “opération”. Qu’il baptise déjà myrte. Un nom trouvé en clair (avec goyave) dans le code des dissimulateurs d’activité (rootkit) de Stuxnet. Lagner esquisse une approche en 3 volets: préparation, infiltration, exécution. Avec constitution d’une équipe scindée en plusieurs unités de spécialistes du renseignement, de chercheurs, d’ingénieurs. Montage d’un laboratoire de développement et de tests. Missions d’intelligence autour de la cible jusqu’aux serveurs de commande et contrôle. Digne d’Hollywood, ou de services occidentaux performants, à supposer que l’hypothèse soit jamais confirmée.

Aujourd’hui certaines grandes puissances possèdent des budgets et des capacités d’actions avancées en la matière: Les USA, la Chine, la Russie, certains Etats européens ou encore l’OTAN qui fédère l’élite des talents mondiaux et dispose d’entités dédiées à la cyberdéfense comme le CCDCOE (Cooperative Cyber Defence Centre of Excellence) ou mieux le NCSA et le NC3 agency …

Pour clore enfin sur une touche plus légère, à supposer que Langner ait vu juste en parlant d’opération Myrte, les botanistes et les généticiens feront remarquer que l’ordre des myrtales comprend 12 familles et que celle des myrtacées regroupe à elle seule, plusieurs milliers d’espèces.

DB.

Copyrights Nanojv: http://nanojv.com